Włączasz komputer i Twoim oczom ukazuje się informacja, że musisz przekazać gdzieś środki finansowe, aby go odblokować. Zostałeś zarażony ransomware. Cokolwiek zrobisz wracasz do tej samej informacji. W okienku widzisz też czas, po którym mają zostać usunięte wszystkie Twoje pliki. Część z nich przecież jest dla Ciebie bardzo ważna. Czas biegnie nieubłaganie, a Ty nie wiesz co się stało i co masz robić. Ransomware zablokował Twój komputer.

Z tego artykułu dowiesz się:

- Co to jest ransomware?

- W jaki sposób doszło do zainfekowania komputera, serwera oprogramowaniem typu ransomware?

- Kto może stać się ofiarą ataku ransomware?

- Jak zabezpieczać się przed tego typu malwarem?

- Zostałem zainfekowany ransomware, co robić?

- Jak odszyfrować pliki?

Co to jest ransomware?

Ransomware to złośliwe oprogramowanie typu malware, które ma za zadanie zablokować dostęp do komputera czy serwera i uniemożliwić odczyt zapisanych na nim danych. W przypadku użycia tego oprogramowania, sprawcy żądają okupu za odzyskanie i przywrócenie danych do stanu pierwotnego. Okup zazwyczaj żądany jest w formie kryptowalut i ma zostać przesłany przez ofiarę na wskazany portfel kryptowalutowy. Najnowsze grupy zajmujące się rozsyłaniem złośliwego oprogramowania wprowadziły także, w oprogramowanie typu ransomware, możliwość skopiowania wszystkich danych z serwerów. W ten sposób mogą szantażować swoje ofiary możliwością ich udostępnienia w internecie, co może wyrządzić olbrzymią szkodę wizerunkową dużym firmom.

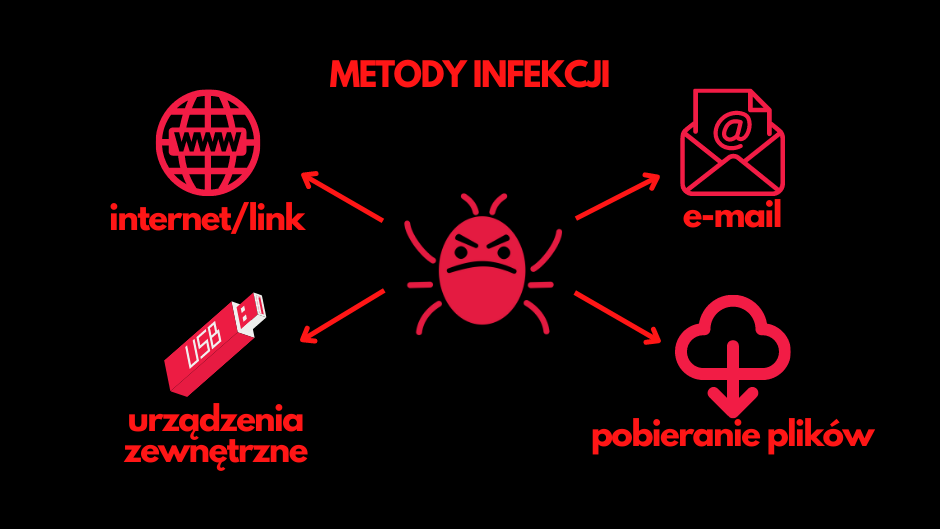

Jak można się zarazić ransomware?

Ransomware dostaje się do firm oraz na komputery prywatne zazwyczaj poprzez wiadomość e-mail. Nie można jednak wykluczyć innych metod ataków. Sprawcy wykorzystują także słabości i dziury w przeglądarkach, co na szczęście jest coraz rzadsze. Mogą także kierować swoją kampanię w stronę konkretnych firm, np. poprzez podrzucenie na parking pendrive z oprogramowaniem typu ransomware. Należy również pamietać, że ściągając z niepewnych miejsc czy torrentów najnowsze gry i programy w pełnych wersjach możemy narazić się na to, że w plikach instalacyjnych będzie zaszyty ransomware.

Zarażenie poprzez e-mail

Ransomware zazwyczaj przesyłany jest do nas przez korespondencje e-mail. W tym przypadku ransomware zaszyty jest w otrzymywanych załącznikach, którymi najczęściej są pliki pakietu Office o rozszerzeniach .docx, .doc, .xls, .xlsx, a także w plikach typu .PDF. Pamiętać należy także o rozszerzeniach plików .exe, które mogą posiadać ransomware.

Złośliwe dokumenty pakietu Office i PDF zazwyczaj przychodzą jako faktury VAT od znanych podmiotów pod które się podszyto lub jako CV. Taka metoda ma na celu sprawić, że ofiara ściągnie i uruchomi załącznik. Jednakże legendy mogą być różne i nie należy skupiać się tylko a tak nazwanych dokumentach. Pliki Office zarażone przez ransomware proszą nas o uruchomienie makro i poprzez różne metody socjotechniczne próbują zmusić użytkownika, aby kliknął udzielenie na to zgody. Czasami użytkownik na ekranie może zobaczyć zamazany tekst i informację, że należy zaktualizować oprogramowanie aby odczytać treść, a czasami widzi tylko fragment pliku i aby zobaczyć więcej proszony jest o włączenie makro. Włączenie makro powoduje zaś ściągnięcie ransomware z serwerów sprawcy na komputer i jego zarażenie, a użytkownik nic o tym nawet nie wie. Plików z rozszerzeniem .exe, które przychodzą z nieznanego źródła nie powinniśmy uruchamiać wcale, bo w nich mogą zostać zaszyte przeróżne złośliwe programy, nie tylko ransomware.

Kogo sprawcy atakują ransomwarem?

Celem ataku może być osoba indywidualna ale też wielka korporacja. Dla sprawców ważne jest by po przeprowadzeniu ataku była szansa na uzyskanie okupu. Czym większy zysk tym lepiej. Dlatego sprawcy nie ograniczają się tylko do atakowania dużych firm. Często robią też masowe ataki, gdzie osoby prywatne otrzymują żądania o zapłacie dużo mniejszych kwot, ale za to takich ofiar są tysiące. Jednakże przeciętny człowiek przeżyje jeśli straci swoje pliki – część z zarażonych osób po prostu wykonuje formatowanie komputera. Natomiast duża korporacja będzie stratna olbrzymie środki finansowe do których może doprowadzić paraliż firmy wywołany zarażeniem ransomware.

Jak chronić się przed ransomware?

Ochrona swojego prywatnego komputera przed ransomware jest dość prosta, jednakże na „bezpiecznikach” z dużych firm spoczywa olbrzymia odpowiedzialność by wprowadzić zabezpieczenia i poprowadzić pracowników w odpowiedni sposób i nauczyć ich jak postępować aby nie zarazić firmowej sieci.

Osoba prywatna powinna:

- Regularnie tworzyć kopię zapasową danych na komputerze

- Nie klikać w linki, które otrzymujesz w spamie oraz tych od nieznanych nadawców

- Nie klikaj w prowokujące reklamy i wyskakujące okna na stronach internetowych

- Pobieraj tylko programy z oficjalnych źródeł

- Nie podłączaj znalezionych urządzeń USB do komputera

- Staraj się nie korzystać z publicznych sieci WI-Fi

- Uaktualniaj swoje oprogramowania

- Nie używaj kont administratora jeśli tego nie potrzebujesz

- Włącz rozszerzenia plików w systemie Windows

- Nie wyłączaj zapory sieciowej systemu

Firmy i korporacje aby ustrzec się ransomware powinny:

- Aktualizować systemy operacyjne i aplikacje na bieżąco

- Zadbaj o podział obszarów o różnej charakterystyce, poufne dane powinny być oddzielone lokalizacyjnie i sieciowo

- Testuj swoje systemy, wykonuj testy penetracyjne

- Wyłącz środowiska skryptowe i makra w oprogramowaniach

- Filtruj i monitoruj ruch sieciowy

- Wyłącz obsługę nieautoryzowanych nośników USB

- Wprowadź procedurę silnych haseł, wcale nie trzeba ich tak często zmieniać – więcej o tworzeniu bezpiecznych haseł.

- Wprowadź w swojej firmie uwierzytelniania dwuskładnikowe

- Ogranicz możliwość instalacji oprogramowania na komputerach firmowych przez pracowników

- Instaluj aplikacje tylko z zaufanych źródeł

- Przeprowadź szkolenia pracownikom o cyberzagrożeniach i cyberbezpieczeństwie i wynikających z tego tytułu problemach dla firmy

- Włącz lokalne zapory sieciowe i wyłącz Windows Power Shell

- Zapoznaj się z ofertami ubezpieczenia przed cyberatakami

- Wykonuj kopie zapasowe danych

Jestem zainfekowany rasomware, co teraz?

Mleko się rozlało, a ransomware zaszyfrował twoje dane. Pamiętaj aby nie płacić okupu. Nie masz pewności, że po zapłaceniu środków, których żądają sprawcy otrzymasz narzędzie dekodujące. Nie mówiąc już o tym, że po zdekodowaniu, Twój komputer może znowu zostać zainfekowany. Nie masz pewności, że odzyskasz dane, a wpłacając okup uświadczysz sprawców w przekonaniu, że nadal opłaca im się wykonywać tego typu ataki.

Jeśli posiadasz kopię zapasową to po prostu ją przywróć, ale pamiętaj, że w tej kopii może już być zaszyty ransomware. Jeśli jesteś dużą organizacją rozważ skontaktowanie się ze specjalistami w zakresie ransomware, aby dokonali najpierw przejrzenia kopii aby wyeliminować ponowne zagrożenie. Ransomware potrafi być uśpiony wiele dni, właśnie po to, aby wejść do kopii zapasowej.

Jeśli prowadzisz dużą działalność skontaktuj się ze swoim prawnikiem i poinformuj go o zaistniałej sytuacji. Pamiętaj, że mogło dojść do wycieku wszystkich danych, które posiadałeś na serwerach. Wspólnie ustalicie dalsze kroki i metodę działania.

Jak usunąć ransomware i odwrócić szyfrowanie?

W związku z tym, że ransomware jest popularną metodą ataku powstały strony, które pomagają w jego usunięciu i odszyfrowaniu danych. Jeśli jednak sprawcy działają nowego typu szyfrowaniem, ta metoda może okazać się nieskuteczna. Jednakże sprawdź takie strony jak:

Na stronach tych znajdziesz nie tylko oprogramowanie do deszyfracji znanych typów ataków ransomware, ale też zbiór ciekawych zaleceń dla firm i osób prywatnych. Pamiętaj lepiej zapobiegać niż likwidować skutki takiego ataku.

Bartosz Polak – Wykłady z cyberbezpieczeństwa – Rybnik / Wodzisław Śląski / Jastrzębie Zdrój / Województwo Śląskie